BÁO CÁO XU HƯỚNG BẢO MẬT API 2023

Ngày 03 tháng 10 vừa qua, Noname Security, một công ty chuyên nghiên cứu bảo mật API đã cho ra mắt báo cáo API Security Disconnect 2023. Báo cáo này chỉ rõ xu hướng bảo mật APIs trong 12 tháng vừa qua sau cuộc khảo sát hơn 600 CIO, CISO, CTO và các chuyên gia an ninh cấp cao từ Mỹ và Vương Quốc Anh.

Giao thức kết nối ứng dụng APIs (Application Programming Interface) là một cấu phần quan trọng của các phần mềm ứng dụng hiện nay. Giao thức này cho phép truyền thông tin và trao đổi dữ liệu giữa các hệ thống khác nhau. Vì vậy API nhanh chóng trở thành mục tiêu tấn công của các tội phạm mạng.

Sự gia tăng về số lượng các cuộc tấn công nhằm vào API với mức độ tấn công tinh vi, đòi hỏi công cụ đo lường chuyên biệt cũng đồng thời làm tăng lên các mối lo ngại liên quan đến bảo mật. Các cuộc tấn công API gây ra vô số hệ quả nghiêm trọng cho doanh nghiệp và người tiêu dùng. Các tổ chức có thể trải qua thiệt hại tài chính, pháp lý, tổn hại danh tiếng do làm lộ thông tin hoặc gián đoạn dịch vụ. Khách hàng có thể bị lộ thông tin cá nhân dẫn đến việc bị đánh cắp danh tính và sử dụng thông tin đó để lừa đảo. Bản chất liên kết của các hệ sinh thái phần mềm với vô số các API tương tác qua lại khiến cho việc bảo mật API càng trở nên cần thiết vì chỉ cần tấn công vào 1 API thì tội phạm mạng cũng có thể khai thác các lỗ hổng trong một hệ thống kết nối nội bộ (interconnected systems).

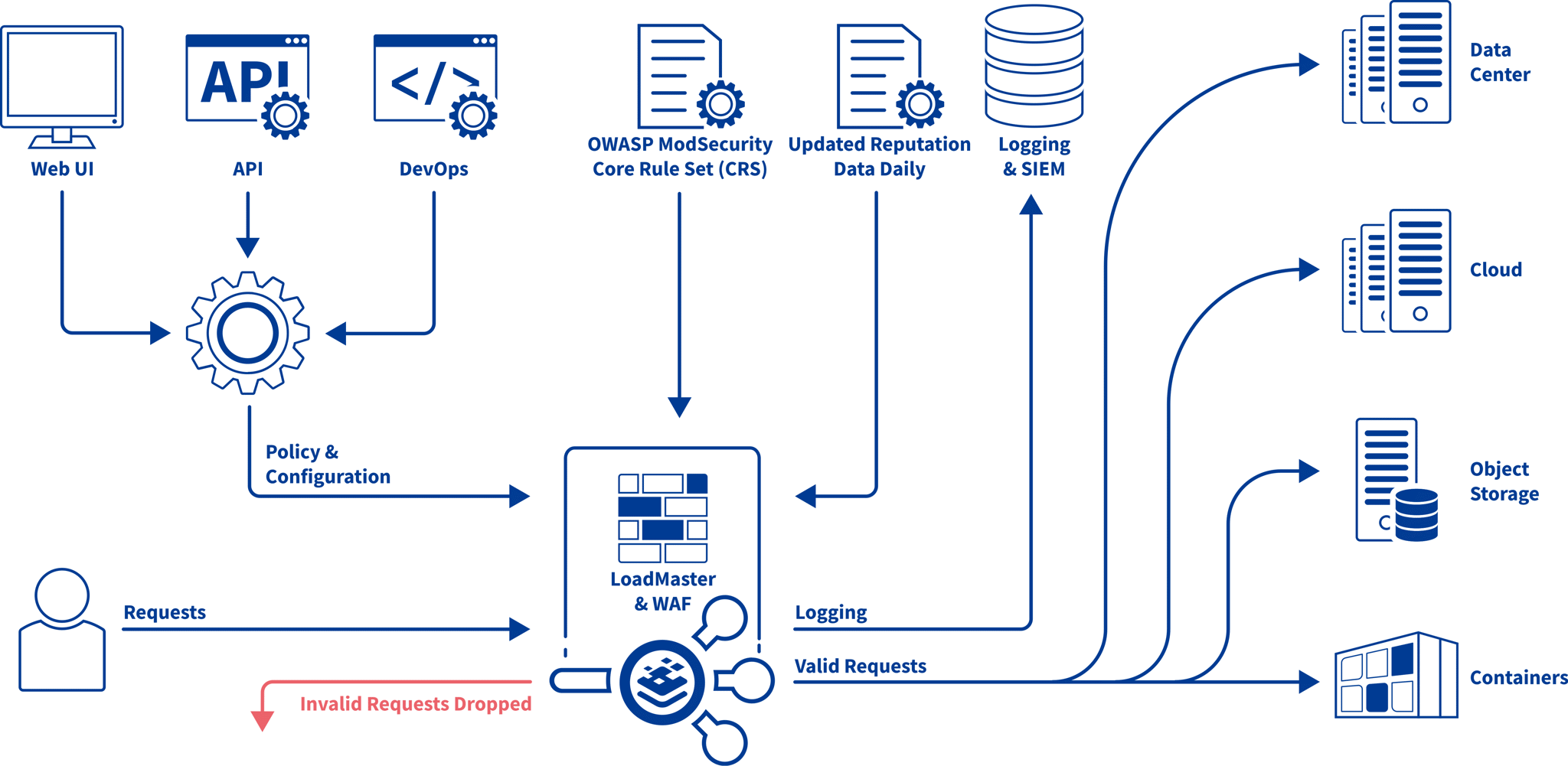

Hiện nay nhiều doanh nghiệp bảo vệ API bằng những hạ tầng có sẵn như API gateway và ứng dụng tường lửa web. Tuy nhiên những công nghệ này cũng có các hạn chế nhất định:

- Thiếu quyền kiểm soát truy cập chi tiết (granular access control): Mặc dù API gateway có khả năng xác thực và ủy quyền cơ bản nhưng lại nó lại không cho phép người điều khiển kiểm soát truy cập chi tiết trong các tình huống có tính phức tạp, ví dụ như việc truy cập bằng user role hoặc cần cấp các quyền liên quan đến những tài nguyên cụ thể.

- Không có khả năng bảo vệ hệ thống khỏi các cuộc tấn công nhằm vào business logic vulnerabilities (sai sót về mặt logic): Các tường lửa ứng dụng web (WAFs) chỉ có thể dò quét các lỗ hổng thông thường như tấn công injection hoặc tấn công cross-site scripting. Các cuộc tấn công nhắm vào lỗi logic trong quy trình ứng dụng đặc thù của tổ chức sẽ dễ dàng bị WAFs bỏ qua.

- Có giới hạn cho việc mã hóa cấp độ dữ liệu: Tuy mã hóa SSL/TLS là một bước quan trọng trong quá trình truyền dữ liệu giữa máy khách client và máy chủ server thông qua APIs nhưng bước này lại không có khả năng bảo vệ dữ liệu trong chính phạm vi hệ thống backends hay đảm bảo mã hóa đầu cuối trên toàn bộ luồng dữ liệu.

- Nguy cơ hệ thống bị tấn công vào các lỗ hổng trước khi đạt đến tầng bảo vệ: Nếu kẻ tấn công tìm thấy lỗ hổng trong APIs trước khi lưu lượng tiến đến cổng API hoặc WAF, chúng có thể tấn công trực tiếp vào đây mà không bị phát hiện bởi hai biện pháp bảo mật này.

- Không có khả năng hiển thị các mối đe dọa nhằm vào các API cụ thể: API gateways và WAFs có thể không hiển thị chi tiết thông tin các cuộc tấn công nhằm vào các API hành vi cụ thể hoặc thông tin về việc sử dụng sai pattern. Để phát hiện những biểu hiện bất thường như có quá nhiều request cùng lúc từ một máy khách duy nhất hoặc các nỗ lực truy cập dữ liệu bất thường sẽ đòi hỏi các công cụ và kỹ thuật chuyên biệt để theo dõi một cách toàn diện.

Báo cáo API Security Disconnect 2023

Báo cáo xu hướng bảo mật API năm 2023 lấy mẫu khảo sát từ hơn 600 CIO, CISO, CTO và các chuyên gia an ninh cấp cao từ Mỹ và Vương Quốc Anh trong cả sáu ngành công nghiệp. Mục tiêu của đội ngũ thực hiện báo cáo là xác định được số lượng các tổ chức bị ảnh hưởng bởi các cuộc tấn công cụ thể vào APIs, cách họ bị tấn công, nếu họ đã bị tấn công thì họ đã chuẩn bị cho tình huống đó hay chưa, họ chuẩn bị như thế nào, và cuối cùng, họ đã làm gì để đối phó với vấn đề này.

Một số dữ liệu đáng chú ý từ báo cáo bao gồm:

- 78% các đội ngũ bảo mật mạng cho biết họ đã trải qua một sự cố bảo mật liên quan đến APIs trong vòng 12 tháng qua.

- 72% người tham gia cuộc khảo sát có danh sách API nhưng chỉ có 40% trong số họ có khả năng xem APIs nào trả lại các dữ liệu nhạy cảm.

- 81% người tham gia khảo sát cho rằng bảo mật API là một ưu tiên quan trọng.

Những phát hiện này nhấn mạnh sự cần thiết đòi hỏi các tổ chức ưu tiên và cải thiện biện pháp bảo mật API của họ để bảo vệ khỏi nguy cơ gia tăng của việc vi phạm API.